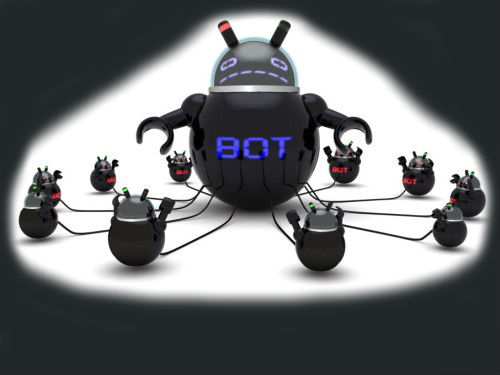

Корпорация Microsoft совместно с производителем антивирусного программного обеспечения ESET, а также польским подразделением компании CERT и правоохранительными органами нескольких стран ликвидировали один из крупнейших ботнетов в мире — Darkbot.

Dorkbot распространялся через социальные сети (Facebook, Twitter, ВКонтакте и другие), спам-рассылки по электронной почте, наборы эксплойтов, а также съемные носители. Установленный на компьютер Dorkbot нарушал нормальную работу антивирусов, блокировал их обновления и использовал протокол IRC для получения инструкций от злоумышленников. Согласно данных ESET, от вредоносной программы Win32/Dorkbot пострадали пользователи более чем в 200 странах мира.

Dorkbot поддерживал типичную для троянских вирусов функциональность (кража паролей от сервисов Facebook и Twitter), а также позволял устанавливать в скомпрометированной операционной системе прочее вредоносное программного обеспечение. Специалисты ESET фиксировали установку ПО для проведения DDoS-атак Win32/Kasidet и активации спам-бота Win32/Lethic.

Значительное число образцов Dorkbot было обнаружено на съемных накопителях (флешках, картах памяти, диска и т.п.) При запуске дроппера Dorkbot с USB-носителя программа пыталась загрузить с удаленного сервера основной компонент вредоносной программы, причём адрес сервера был «зашит» в исполняемом файле. Код загруженного файла исполнял файл Win32/Dorkbot.L — обертку для установки основного компонента, Win32/Dorkbot.B, который отвечал за работу с удаленным сервером по протоколу IRC. Обертка Win32/Dorkbot.L специализируется на перехвате АРI-функции DnsQuery у основного компонента, что значительно осложняло обнаружение управляющих серверов, используемых злоумышленниками.